OT Security: Cyberrisiken in Produktion & Co. minimieren

Sicherheitsstrategien für Industrie 4.0 und vernetzte OT-Systeme

OT Security als Begleitschutz für die Digitale Transformation operativer Systeme

Vernetzte Produktionsanlagen, IoT-Geräte und Industrie-4.0-Technologien sind Teil der industriellen Digitalisierung. Sie steigern die Effizienz, bringen aber auch neue Cyberrisiken mit sich. Operational Technology (OT) umfasst unterschiedlichste Steuerungssysteme (ICS), wie sie in Produktionsanlagen, Kraftwerken oder Logistikzentren zum Einsatz kommen. Im Gegensatz zur klassischen IT sind OT-Systeme oft Jahrzehnte lang in Betrieb und schwer updatebar – ein attraktives Ziel für Cyberkriminelle. Gleichzeitig verpflichten regulatorischen Anforderungen wie die NIS2-Richtlinie KRITIS-Betreiber zur Angriffserkennung. Mit Arvato Systems sichern Sie Ihre OT- und IoT-Umgebungen professionell ab.

Arvato Systems: Ihr Partner für ganzheitliche OT Security

Immer mehr verschwimmen die Grenzen zwischen IT- und OT-Netzwerken, was das Risiko von Sicherheitsvorfällen erhöht. Deshalb verfolgt Arvato Systems einen ganzheitlichen Ansatz: Wir betrachten Ihre Geschäftsprozesse im Ganzen und identifizieren die kritischen Bereiche – in der Regel SAP-Systeme oder Produktionsanlagen. Daraufhin entwickeln wir maßgeschneiderte Sicherheitsstrategien. Durch den Einsatz von Lösungen wie Microsoft Defender for IoT gewährleisten wir eine nahtlose Integration in Sicherheitssysteme wie Microsoft Sentinel oder andere SIEM-Systeme. Diese Lösung bietet Echtzeit-Datenaustausch für die Ressourcenermittlung, Sicherheitsrisikomanagement und den Schutz vor Cyberbedrohungen.

Vorteile im Bereich OT Security

In der OT Security geht es nicht nur um Technik, sondern um den Schutz geschäftskritischer Prozesse. Viele Unternehmen unterschätzen die Risiken veralteter Systeme und fehlender Segmentierung. Mit einem holistischen Ansatz sichern wir nicht nur Netzwerke, sondern den gesamten Betrieb ab.

Prozess

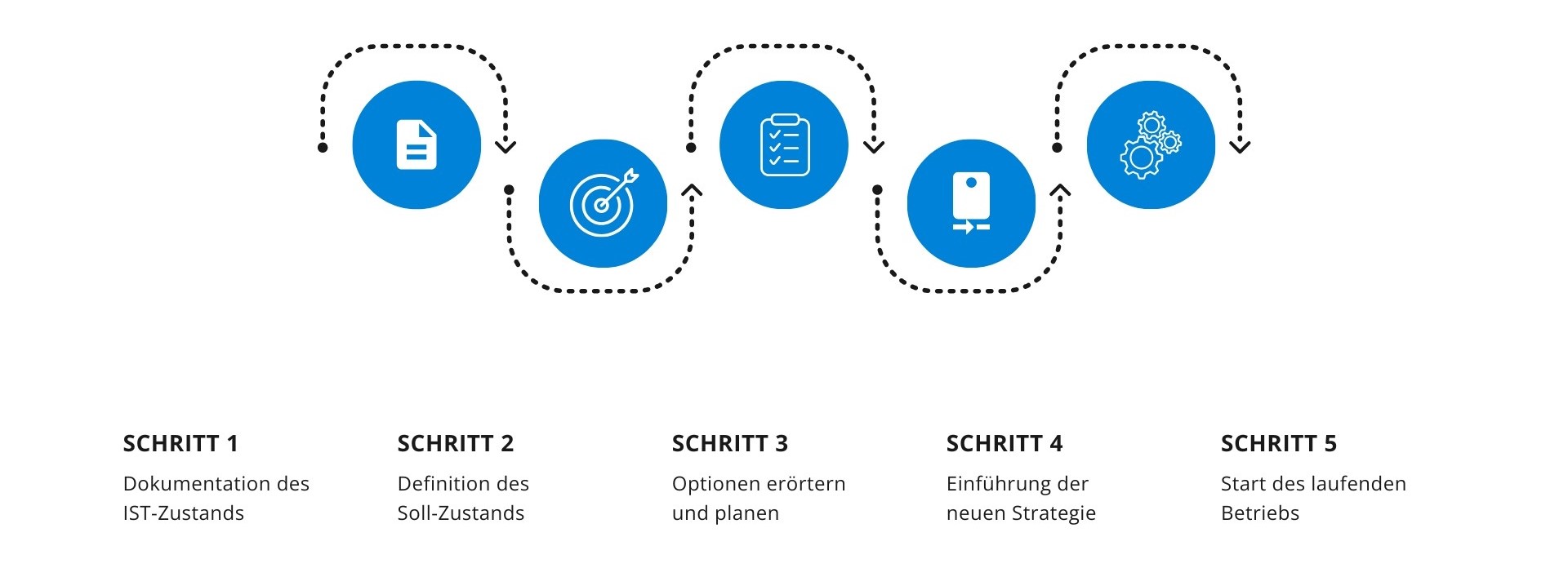

Unser Vorgehen für Ihre OT Security

Um Ihre OT-Umgebung optimal abzusichern, folgen wir einem strukturierten Ansatz, der in fünf Phasen unterteilt ist:

Wir beginnen mit einer detaillierten Bestandsaufnahme Ihrer OT-Systeme. Dabei berücksichtigen wir, dass OT-Umgebungen andere Anforderungen haben als klassische IT-Infrastrukturen. Typische Bedrohungen wie Phishing sind hier weniger relevant; stattdessen stehen Risiken wie ungesicherte Remote-Zugänge durch Wartungsfirmen oder der unsachgemäße Umgang mit physischen Medien wie USB-Sticks im Fokus.

Auf Basis der Analyse entwickeln wir ein maßgeschneidertes Sicherheitskonzept. Dieses umfasst die Definition von Sicherheitsrichtlinien, die Implementierung von Zugriffskontrollen und die Segmentierung von Netzwerken, die die Trennung von IT- und OT-Bereichen gewährleistet.

In dieser Phase setzen wir die definierten Maßnahmen um. Dazu gehören die Installation von Sicherheitslösungen, die Konfiguration von Firewalls und die Etablierung von Monitoring-Systemen, die speziell auf die Anforderungen Ihrer OT-Umgebung zugeschnitten sind.

Unser 24/7 Security Operations Center (SOC) übernimmt die kontinuierliche Überwachung Ihrer OT-Systeme. Durch Managed Detection and Response (MDR) identifizieren wir frühzeitig Anomalien und können bei Bedarf sofort reagieren, um potenzielle Bedrohungen zu neutralisieren.

Die Bedrohungslandschaft entwickelt sich ständig weiter. Daher evaluieren wir regelmäßig die Wirksamkeit der implementierten Sicherheitsmaßnahmen und passen sie bei Bedarf an. Unsere Lösungen sind skalierbar und wachsen mit Ihren Anforderungen, sodass auch langfristig für einen effektiven Schutz Ihrer OT-Infrastruktur gesorgt ist.

Branchenspezifische IoT- und OT-Security-Lösungen vom Experten

Jede Branche hat ihre spezifischen Herausforderungen in der OT Security. Energieversorger etwa müssen ihre Netzleitsysteme gegen gezielte Cyberattacken absichern, um eine stabile Versorgung zu gewährleisten. In der Fertigungsindustrie hingegen stellen insbesondere Fernwartungszugänge ein kritisches Einfallstor für Angriffe dar. Smart Warehouses wiederum sind als digitalisierte Lager zunehmend von ungesicherten IoT-Sensoren gefährdet, die Angriffsflächen für Hacker bieten. Auch in der Gebäudetechnik können Cyberangriffe auf vernetzte Systeme wie Klimasteuerungen zu massiven Betriebsstörungen führen. Mit unserer langjährigen Erfahrung in der Absicherung komplexer OT- und IoT-Infrastrukturen entwickeln wir maßgeschneiderte Sicherheitslösungen, die genau auf Ihre individuellen Anforderungen abgestimmt sind.

Häufige Fragen rund um das Thema OT Security

-

Welche besonderen Herausforderungen gibt es in der OT Security?

OT-Systeme sind oft jahrzehntealt und nicht für moderne Cybersecurity konzipiert. Zudem fehlt es häufig an einer klaren Trennung zwischen IT- und OT-Netzwerken, wodurch Sicherheitsrisiken steigen.

-

Wie unterscheidet sich OT Security von klassischer IT Security?

Während IT-Security den Schutz von Daten und Systemen priorisiert, liegt der Fokus der OT Security auf der Betriebssicherheit und Verfügbarkeit physischer Prozesse. Sicherheitsupdates sind oft schwer umsetzbar, weshalb andere Schutzmaßnahmen notwendig sind.

-

Welche Rolle spielt Microsoft Defender for IoT in der OT Security?

Microsoft Defender for IoT bietet Echtzeit-Ressourcenermittlung, Sicherheitsrisikomanagement und Schutz vor Cyberbedrohungen speziell für IoT- und OT-Geräte. Es ist keine eigenständige Sicherheitslösung, sondern dient der Netzwerküberwachung und ermöglicht den Datenaustausch zwischen angeschlossenen Geräten und zusätzlichen Sicherheitssystemen wie Microsoft Sentinel oder SIEM/SOAR-Tools von Drittanbietern.

-

Wie kann ich meine OT-Infrastruktur absichern, ohne den Betrieb zu stören?

Durch eine Kombination aus segmentierten Netzwerken, Zero-Trust-Zugriffsmodellen und passiver Bedrohungserkennung lässt sich die OT Security verbessern, ohne dass Produktionsabläufe dabei gestört würden. Technologien wie Netzwerksensoren und Security-Monitoring ermöglichen Schutzmaßnahmen ohne direkten Eingriff in laufende Prozesse.

-

Welche Vorteile bietet eine 24/7-Überwachung durch ein Security Operations Center (SOC)?

Ein SOC gewährleistet kontinuierliches Monitoring und eine schnelle Reaktion auf Sicherheitsvorfälle. Anomalien lassen sich frühzeitig erkennen, was potenzielle Schäden minimiert.

Ihr Kontakt für OT Security